从JS文件入手 挖掘计算机设备中的RCE漏洞

随着物联网与智能制造的快速发展,计算机、软硬件及外围设备制造行业正面临着前所未有的安全挑战。其中,远程代码执行(RCE)漏洞因其高危害性,成为攻击者觊觎的目标。而设备中常被忽视的JavaScript(JS)文件,往往隐藏着挖掘RCE的关键线索。本文将探讨如何从JS文件出发,系统性地挖掘这类漏洞。

1. JS文件在设备中的角色与风险

在现代设备中,无论是嵌入式系统、网络设备还是智能外设,JS文件广泛用于Web管理界面、配置工具或通信模块。这些文件可能包含:

- 前端逻辑:处理用户输入、调用API或动态加载内容。

- 隐藏接口:未公开的调试或管理功能,可能暴露敏感操作。

- 第三方依赖:过时或有漏洞的库(如Node.js模块)。

攻击者通过分析JS文件,可逆向工程设备逻辑,发现未授权端点、硬编码凭证或不安全的输入处理,进而构造RCE攻击链。

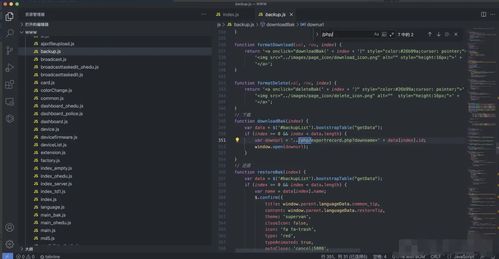

2. 挖掘流程:从静态分析到动态验证

步骤1:文件收集与映射

- 通过设备固件解包、网络嗅探或直接访问Web服务,提取所有JS文件。

- 使用工具(如

js-beautify)格式化代码,识别关键函数(如eval()、exec()、system()调用)和API路由。

步骤2:敏感模式识别

- 搜索高风险模式:例如,动态执行用户输入(

eval(userInput))、文件操作(fs.writeFile)或网络请求(fetch()到内部接口)。

- 关注配置信息:硬编码的密钥、后端服务地址或调试标志,可能指向未防护的管理功能。

步骤3:动态测试与利用

- 搭建模拟环境(如虚拟机或物理设备),拦截JS发起的请求,尝试参数注入(如命令拼接、反序列化)。

- 结合其他漏洞(如路径遍历、SSRF),将有限的功能点升级为RCE。例如,通过JS调用的文件上传接口,上传恶意脚本并触发执行。

3. 案例模拟:智能打印机的RCE挖掘

假设某网络打印机Web界面包含admin.js文件,其中发现以下代码片段:`javascript

function updateConfig(data) {

fetch('/api/config', {

method: 'POST',

body: JSON.stringify({cmd: "echo " + data.userInput + " > /tmp/test"})

});

}`

分析显示,data.userInput未经验证即拼接至系统命令。攻击者可构造输入test; rm -rf /,通过API发送恶意请求,实现任意命令执行。

4. 防御建议

对于制造商:

- 代码审计:定期扫描JS文件中的危险函数,使用静态分析工具(如Semgrep)自动化检测。

- 输入净化:对所有用户输入实施严格验证,避免直接拼接至命令或文件路径。

- 最小权限原则:限制设备服务的系统权限,隔离Web接口与核心功能。

对于用户:

- 及时更新固件,禁用未使用的网络服务。

5. 结论

JS文件作为设备与用户交互的桥梁,常成为RCE漏洞的“隐蔽入口”。通过系统化的挖掘方法,安全研究人员可提前发现隐患,推动行业提升设备安全性。在智能制造时代,将安全融入开发周期,才是抵御威胁的根本之道。

如若转载,请注明出处:http://www.kvrvdsdb.com/product/24.html

更新时间:2026-05-22 09:28:21